Tracker und Werbung auf Webseiten laufen zumeist über externe Server (Youtube z.B. hostet die Werbung zumindest teilweise selbst), welche über eine Domain angesprochen werden. um diese also zu unterbinden muss man irgendwie verhindern, dass eine Verbindung zu diesen Domains aufgebaut wird. Verbindungen werden über die zugehörigen IP-Adressen aufgebaut, welche von einem DNS Server bereitgestellt werden. Hierzu wird die eingebettete Domain dem DNS Server mitgeteilt, woraufhin dieser in einer hinterlegten Datenbank nach der passenden IP-Adresse sucht und diese dem anfragenden System zur Verfügung stellt. Erst dann wird eine Verbindung anhand der IP-Adresse mit dem Webetreibenden Server aufgebaut und dessen Inhalte abgerufen.

Diese DNS Anfragen finden in eurem Browser über eure Internetverbindung statt, was mehrere mögliche Lösungsszenarien erahnen lässt. Traditionelles AD-Blocking findet im Browser mithilfe eines Plugins statt. Ebenfalls existieren Möglichkeiten auf Betriebssystemebene zu agieren. Falls man jedoch wie ich nicht gewillt ist jedes Gerät manuell einzurichten und nach passenden Lösungen zu suchen, welche auch aktuell gehalten werden müssen, der fährt meiner Ansicht nach am besten mit einer Lösung auf DNS Ebene. Diese Lösung unterbindet eine Auflösung der angefragten Werbe-IP-Adresse und suggeriert der Webseite, dass der angefragte Server nicht zur Verfügung steht. Somit kann keine Kommunikation stattfinden, wodurch die erwarteten Inhalte nicht geladen werden können.

Standardmäßig wird der genutzte DNS Server von eurem ISP bereitgestellt, was auch bedeutet, dass dieser Server all eure Anfragen mitschreiben kann und euer Surfverhalten zumindest theoretisch für euren ISP nachvollziehbar ist.

Um der Werbeflut, dem Tracking und auch eurer Transparent gegenüber eurem ISP weitestgehend zu entkommen, solltet ihr euren eigenen DNS Server innerhalb eures Netzwerkes betrieben und euren Geräten bekannt machen. Darüber hinaus macht es ebenfalls Sinn mithilfe einer Firewall alle weiteren DNS Anfragen an andere Server zu unterbinden und nur eurem DNS Server diese zu erlauben.

Einen eigenen DNS Server zu betreiben und kontinuierlich mit den neusten unerwünschten Domainnamen zu versehen ist für die meisten von uns nicht handhabbar. Zumal man selbst diese Domainnamen herausfinden und nachtragen muss. Zum Glück gibt es hier ein paar Tools, auf die man zurückgreifen kann und welche durch die Internetgemeinde aktuell gehalten werden. Ich möchte euch hier zwei kurz vorstellen.

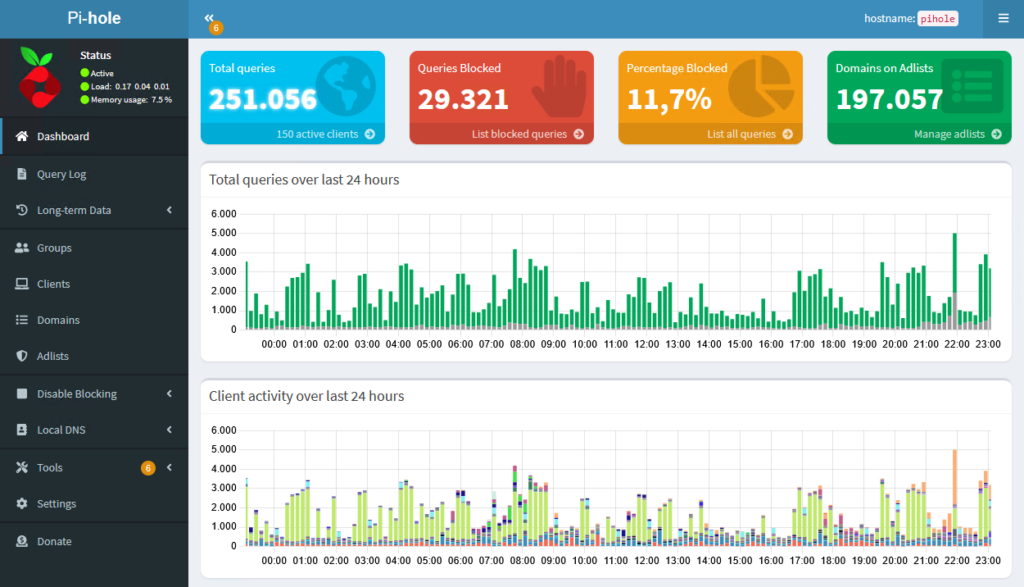

Pi-hole ist ein DNS Server Dienst, welcher ursprünglich in Verbindung mit dem Raspberry-PI SBC bekannt geworden ist. Dieses Tool bietet ein über den Browser erreichbares Web-frontend und kann, von der Installation und dem Updaten der Software mal abgesehen, komplett darüber gemanaged werden.

In der Hauptansicht werden alle Anfragen, Blockierungen in Verbindung mit Netzwerkteilnehmern gebracht, sodass man nachvollziehen kann, welche Geräte am meisten von unerwünschten Domainanfragen betroffen sind.

Neben der Möglichkeit eigene Domains (Wildcards sind ebenfalls möglich) zum blockieren festzulegen, ist es möglich komplette Listen hinzuzufügen. Diese werden auf diversen Plattformen zur Verfügung gestellt und aktuell gehalten. Standardmäßig wird Pi-hole bereits mit einer verknüpften Liste ausgeliefert, welche nach meinen Erfahrungen bereits sehr gut funktioniert.

Die Software kann neben dem bereits erwähnten Raspberry PI auch als Docker Container auf z.B. einem NAS oder innerhalb einer VM genutzt werden. Ich nutze Pi-hole als VM auf einem QNAP NAS und eine zweite Instanz in einer Proxmox VM.

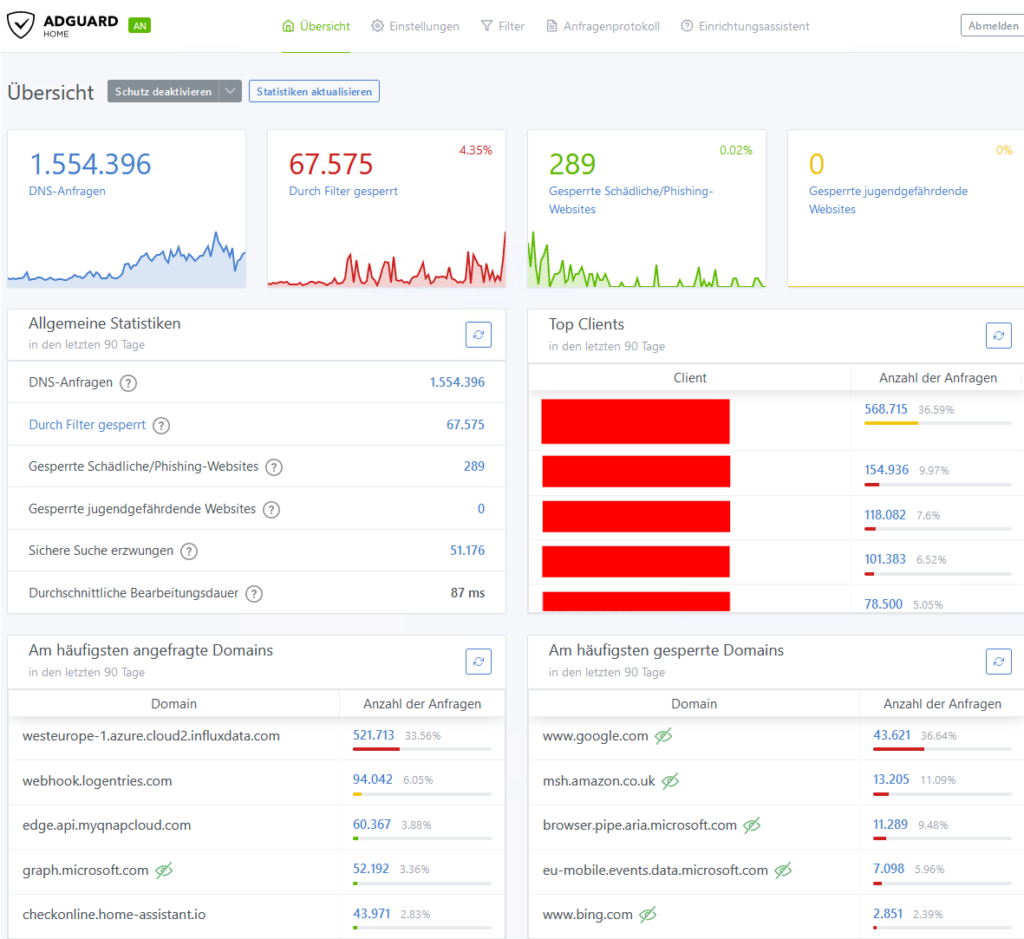

AdGuard home ist der DNS Dienst der gleichnamigen Firma, welche in der Vergangenheit vor allem durch das ebenfalls AdGuard getaufte Browserplugin bekannt geworden sind.

In der Hauptansicht werden alle DNS-Anfragen und Filterungen aufgelistet. Zusätzlich werden erkannte Anfragen auf schädliche oder jugendgefährdende Domains separat aufgelistet. Zusätzlich werden die Anfragen in den tieferen Menüs Clients zugeordnet, wodurch man erkennen kann woher welche Anfragen stammen.

Neben dem Werbe- und Trackingblocking, gibt es hier auch die Möglichkeit Jugendgefährdende Inhalte zu blocken.

Adguard läuft auf nativen Systemen (vermutlich auch einem Raspberry PI SBC, was ich selbst bisher nicht getestet habe) sowie in einer VM. Vermutlich existieren auch Docker Container, was hier rein spekulativ ist.

Ich persönlich nutze AdGuard als VM auf einem Proxmox Host.

Schreibe einen Kommentar